Los puntos de acceso de Meraki ahora se integran con Cisco Umbrella, la primera puerta de enlace segura a Internet de la industria, para proteger a los clientes inalámbricos de las amenazas maliciosas en línea.

El ritmo al que se introducen y propagan nuevas amenazas de seguridad en línea ha alcanzado niveles exponenciales, ganando velocidad con cada año que pasa. Las organizaciones tienen más ubicaciones y dispositivos para proteger, y las amenazas utilizan muchos puertos diferentes para intentar obtener acceso o filtrar datos. Los equipos de seguridad a menudo tienen poco personal y luchan con sistemas complejos y aislados que no integran ni comparten inteligencia de manera programática. Estos equipos necesitan soluciones que sean fáciles de implementar, simples de administrar, que puedan escalar exponencialmente y que puedan integrarse con otras herramientas.

Proteger a sus usuarios inalámbricos de ataques maliciosos, particularmente estos » puntos ciegos de DNS » que existen en muchas redes y son explotados por el 97% del malware avanzado , es de suma importancia. Desafortunadamente, las encuestas recientes indican que el 75 % de las organizaciones no supervisan ni aplican activamente la seguridad del DNS.

Es en este contexto que nos complace anunciar la compatibilidad con la integración entre los puntos de acceso inalámbrico (AP) Meraki MR y Cisco Umbrella (anteriormente OpenDNS).

Umbrella es la primera puerta de enlace segura a Internet de la industria, una primera línea de defensa entregada en la nube contra amenazas como malware, ransomware y phishing. Umbrella refuerza la seguridad en la capa DNS mediante la identificación de los dominios web solicitados que albergan cosas desagradables (malware, phishing, etc.) y bloquea el acceso de los usuarios finales a ellos. Umbrella también permite consultas de DNS más seguras a través de una herramienta llamada DNSCrypt, que encripta automáticamente las consultas de DNS entre su red y los servidores de Umbrella, eliminando efectivamente la posibilidad de que sus consultas sean víctimas de espionaje o ataques de intermediarios (MITM). . Esto asegura la «última milla» de la conexión a Internet de un cliente, que a menudo queda expuesta y vulnerable.

No hay ningún costo o cargo adicional por aprovechar esta integración (que está disponible para todos los clientes inalámbricos de Meraki que hayan actualizado a el último firmware MR26.x), pero los clientes inalámbricos de Meraki que deseen integrarse con Umbrella necesitarán una licencia de Umbrella por separado. y cuenta con ese servicio.

Habilitación de la integración de Umbrella

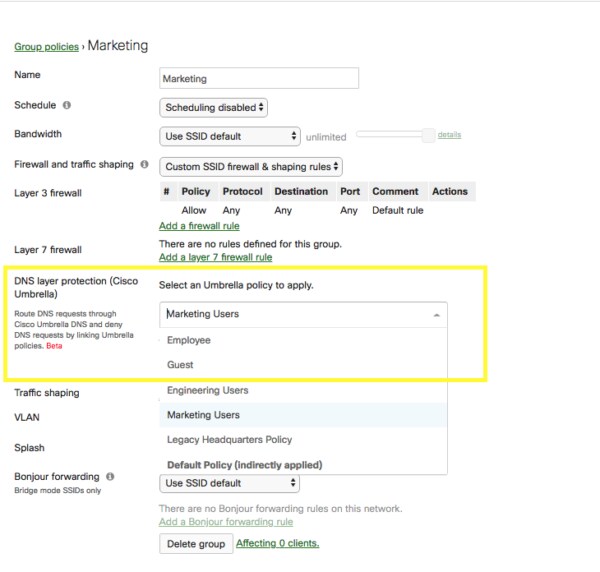

Entonces, ¿qué significa esto para los administradores de las redes inalámbricas de Meraki? Esta integración con Umbrella permite a los administradores de Meraki que obtienen licencias de Umbrella (WLAN, Professional, Insights o Platform) para asignar sin problemas el filtrado de DNS a través de la política de grupo de Meraki o SSID a subconjuntos específicos de clientes inalámbricos, o a todos ellos.

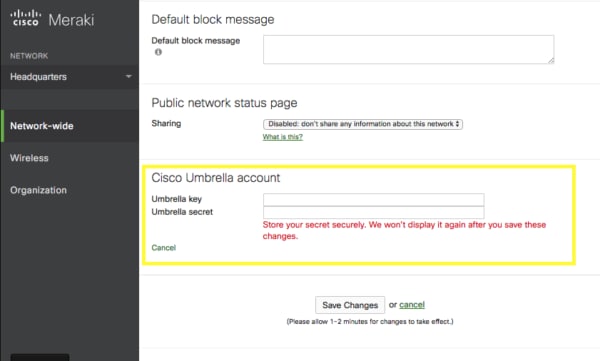

Habilitar la integración de Umbrella requiere solo unos pocos pasos. En primer lugar, los dashboard de Meraki y Umbrella deben vincularse a través de la clave API de dispositivos de red de Umbrella. Una vez que esta clave API se genera desde el dashboard de Umbrella, debe copiarse en el dashboard de Meraki navegando a Toda la red > General .

Habilitación de la integración de Meraki + Umbrella dentro del dashboard de Meraki.

Una vez que se han configurado los dashboard de Meraki y Umbrella, es fácil vincular un SSID de Meraki o una política de grupo a una política de seguridad de Umbrella (nota: las políticas de grupo de Meraki deben configurarse para usar ‘Cortafuegos y reglas de modelado de SSID personalizado’ para vincular una política de Umbrella a ellas ). Después de esta configuración inicial, se genera un identificador único en segundo plano para el SSID de Meraki o la política de grupo especificados, y Umbrella lo utiliza para determinar cómo evaluar el tráfico de esa red de Meraki en el futuro.

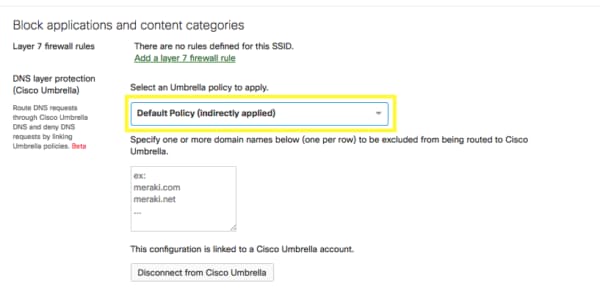

Para vincular un SSID de Meraki a una política de Umbrella, vaya a la sección Inalámbrico > Configurar > Cortafuegos y modelado de tráfico del dashboard de control de Meraki. Allí encontrará un botón para vincular las pólizas de Umbrella.

Vincular una póliza de Umbrella a un Meraki SSID.

De forma predeterminada, la última política que aparece físicamente en la lista de políticas ordenadas del dadhboard de control de Umbrella será heredada por un Meraki SSID a menos que se seleccione una política diferente de la lista desplegable.

Para vincular una política de grupo de Meraki a una política de seguridad de Umbrella, vaya a la página Red > Configurar > Políticas de grupo en el dashboard de control de Meraki y elija la política de grupo de Meraki específica que desea vincular. En la sección «Reglas de firewall de capa 7» de esa política, podrá elegir qué política general desea aplicar.

Aplicación de una política de DNS paraguas a la política de grupo «Clientes paraguas VIP» de Meraki.

Una vez que un SSID Meraki o una política de grupo se haya vinculado con éxito a una política de seguridad de Umbrella, los clientes que se conecten a ese SSID o a los que se les haya aplicado esa política de grupo tendrán sus consultas de DNS encriptadas (si el AP es compatible con 802.11ac) y verificadas con el paraguas correspondiente. política. Cifrar las consultas de DNS entre los AP de Meraki y los puntos finales de DNS de Umbrella ayuda a asegurar la «última milla» de la navegación web del cliente y protege contra los devastadores ataques MITM o la indagación de paquetes que pueden revelar qué sitios web están navegando los dispositivos del cliente.

Un ejemplo de política general puede prohibir el acceso a dominios web maliciosos conocidos o sitios web que alojan tipos específicos de contenido, como juegos de apuestas o dominios de igual a igual. Si se permite la solicitud del cliente para acceder a un sitio web determinado, Umbrella devolverá una respuesta DNS encriptada con la dirección IP adecuada. Si se deniega la solicitud, se devolverá una respuesta de DNS encriptada que apunta a la página de bloqueo de Umbrella.

En conjunto, la integración inalámbrica de Meraki y Umbrella proporciona un marco de seguridad significativamente más sólido para los administradores de TI que buscan proteger a los clientes de las amenazas web de una manera más proactiva. En lugar de esperar a que un sitio malicioso infecte una máquina y luego usar herramientas como antivirus para detectar y remediar, los clientes de Meraki MR pueden estar tranquilos sabiendo que están protegidos de llegar a sitios dañinos en primer lugar.

Los clientes interesados deben comunicarse con SoporteAvanzado para habilitar esta función. Esta característica requiere una versión de firmware de MR de lanzamiento anticipado que se puede habilitar con la asistencia de soporte.

Para obtener más información, hable hoy con un representante de ventas de SoporteAvanzado.